前言:電子郵件(Email)是因特網上被廣泛使用的一種網絡應用,即使在互聯網高度發達的今天,人們有了大量的諸如微信、QQ等社交軟件來交換信息,但它仍然是個人和商務活動中一種重要的信息交換工具。本章介紹電子郵件安全,主要包括電子郵件安全問題分析、安全電子郵件標準PGP、WebMail安全威脅及防范,最后介紹垃圾郵件的防范。

目錄 3. WebMail安全威脅及防范 4. 垃圾郵件防范 5. PGP實驗 1. 電子郵件安全問題

安全需求:

基于SMTP、POP3/IMAP等協議的電子郵件系統沒有采取必要的安全防護措施,導致:

安全措施:

2. 安全電子郵件標準PGP

端到端的安全電子郵件標準和協議主要有三種

2.1 PEM

由美國RSA實驗室基于RSA和DES算法開發的安全電子郵件方案。它在電子郵件標準格式上增加了 加密、認證、消息完整性保護和密鑰管理功能 。

由于PEM在MIME之前提出的,因此它并不支持MIME, 只支持文本信息 。PEM 依賴于PKI并遵循X.509認證協議

,而當時要建立一個可用的PKI并不是一件容易的事

2.2 S/MIME

S/MIME基于PEM,使用RSA提出的PKCS和MIME來增強Email的安全(對郵件主體進行 消息完整性保護、簽名和加密 后作為附件發送)

S/MIME v1是1995年完成的(MIME是1992年推出的),v2在IETF的RFC2311和RFC2312中定義,v3在RFC 3850和RFC

3851中定義(這些RFC是信息文件,而不是標準或建議的標準)

S/MIME不僅用于實現安全電子郵件傳輸,任何支持MIME格式的數據傳輸機制或協議(如HTTP)均可用

2.3 PGP

PGP既是一個特定的安全電子郵件應用軟件,也是一個安全電子郵件標準。

PGP最常用于安全電子郵件傳輸,但它也可以用于任何需要保證傳輸 機密性、完整性和認證 (不可否認性)的應用中。

功能:

功能服務采用的算法說明

數字簽名(包括身份鑒別)

散列算法:SHA1, SHA24, SHA256, SHA384, SHA512, MD5,

等;簽名算法:DSS或RSA

先用散列函數,如SHA-1產生消息的散列碼,然后用DSS或RSA算法對散列碼進行簽名

消息加密

對稱密碼算法:CAST-18, IDEA, 3DES, AES;公開密碼算法 RSA, Diffie-Hellman

消息用一次性會話密鑰(對稱密鑰)加密, 會話密鑰用接收方的公鑰加密

壓縮

ZIP, ZLIB, BZIP2

消息用ZIP / ZLIB / BZIP2 算法壓縮后存儲或傳送

郵件兼容性

Radix 64

郵件應用安全透明,加密后的消息用 Radix 64 轉換(也就是MME的Base64編碼)

數據分段

為了滿足郵件的大小限制,支持分段和重組

單選題:如果要在網絡層保護電子郵件的安全,則應采用的協議是()

A. IP B.TLS C. PGP D. IPSec

答案:D

2.3.1 PGP發送和接收郵件的過程

PGP——加解密過程、數字簽名、壓縮等流程

☆ Q:簽名、加密、壓縮的順序問題?

A:在PGP中,是對未壓縮的郵件正文進行散列計算后,再對散列值進行簽名。然后將郵件正文和簽名拼接后進行壓縮后加密。在壓縮之前進行簽名的主要原因有兩點:一是對沒壓縮的消息進行簽名,可便于對簽名的驗證,如果在壓縮后再簽名,則需要保存壓縮后的消息或在驗證時重新壓縮消息,增加了處理的工作量;二是由于壓縮算法ZIP在不同的實現中會在運算速度和壓縮率之間尋求平衡,因而可能會產生不同的壓縮結果(當然,直接解壓結果是相同的),因此壓縮后再進行簽名就可能導致無法實現鑒別(接收方在驗證簽名時可能會因壓縮的原因而出現驗證失敗)。PGP

對加密前的明文(含簽名)進行壓縮,而不是在加密后再壓縮的主要原因也有兩點:一方面因為先壓縮再加密方案縮短了報文大小,從而減少了網絡傳輸時間和存儲空間;另一方面經過壓縮實際上是經過了一次變換,變換后減少了明文中上下文的關系,比原始消息的冗余信息更少,再加密的安全性更高,而如果先加密,再壓縮,效果會差一些。

Q:兼容性考慮(Base64編碼):為什么要進行Base64編碼?對性能的影響如何?

A:在兼容性方面,加密后的報文使用Base64編碼將報文轉換成ASCII字符串,主要考慮到很多文件系統只允許使用ASCII字符組成的報文。實際應用中,使用Base64編碼轉換后將導致消息大小增加33%(每3個字節的二進制數據映射成4個ASCIII字符)。由于加密前對消息進行了壓縮,實際的性能下降幅度要小很多

Q:分段與重裝:為什么要分段?如果分段,會話密鑰部分和簽名部分在第幾個報文段?

A:PGP還需考慮電子郵件系統文件設施對最大報文長度的限制(一般為50000個字節),因此,PGP還需提供報文的分段和重組功能。分段是在所有其他的處理(包括Base64編碼轉換)完成后才進行的,因此,會話密鑰部分和簽名部分只在第一個報文段的開始位置出現一次。在接收端,PGP必須剝掉所有的電子郵件首部,才能重新裝配成原來的完整分組。

2.3.2 PGP消息格式

2.3.3 PGP密鑰管理

會話密鑰生成與管理

公開密碼算法密鑰管理,用戶A獲取用戶B的公鑰主要方式包括:

公開密碼算法密鑰管理

2.3.4 PGP信任關系

PGP信任模型:以用戶為中心的信任模型(信任網模型,Web of Trust)

用戶要得到介紹人真實公鑰并信任介紹人

(相對比較容易,而黑客想假冒很困難)

PGP——信任場景舉例

多選題:1、用戶A對用戶B和C的公鑰擁有者可信性字段打的都是部分信任,系統要求,兩個部分信任的簽名才能讓公鑰合法,當前A收到了G的公鑰,上邊的簽名來自于B和C,以下說法正確的是(

A. B對G公鑰的簽名信任性字段為絕對信任

B. C對G公鑰的簽名信任性字段為部分信任

C. G的公鑰合法

D. G的公鑰不合法

答案:BC

2、用戶A對用戶B和C的公鑰擁有者可信性字段打的都是部分信任,D是完全信任,系統要求,兩個部分信任或者一個完全信任的簽名才能讓公鑰合法,當前A收到了G的公鑰,上邊的簽名來自于B,Z的公鑰簽名來自D,以下說法正確的是(

A. B對G公鑰的簽名信任性字段為部分信任

B. D對Z公鑰的簽名信任性字段為部分信任

C. Z的公鑰合法

D. G的公鑰不合法

答案:ACD

公鑰合法性與所有者信任之間的關系: 公鑰合法是否一定可信 ?

口令或私鑰的泄密

PGP缺少PKI體系那樣嚴格的證書撤銷機制,很難確保沒有人使用一個已不安全的密鑰,是PGP安全體系中比較薄弱的環節

PGP使用的公開密碼算法、對稱密碼算法、安全散列函數的安全性問題

3. WebMail安全威脅及防范

WebMail不需借助專門的郵件客戶端,只要能用瀏覽器上網就能收發郵件,極大地方便了用戶。但是,WebMail的使用也帶來的新的安全威脅,前面介紹的Web應用所面臨的很多安全問題同樣在WebMail中存在

安全問題:

惡意HTML郵件 Cookie會話攻擊 4. 垃圾郵件防范

垃圾郵件基本特征如下:

反垃圾郵件方法

5. PGP實驗

Gpg4win是一款非對稱加密方式軟件。簡單來講,就是用公鑰加密文件,用私鑰解密文件。如果你需要發送加密信息,首先獲取接收者的公鑰,然后利用該公鑰加密后傳遞,對方利用對應的私鑰就可解密。也就是說,公鑰是鎖,私鑰是鑰匙。非對稱加密方式很好地解決了傳遞機密信息的問題。

gpg4win官網

1、 使用Gpg4win完成自己公私鑰對的生成并導出公鑰,公私鑰對的名字是你的名字(Alice)。發送自己的公鑰給Bob,并接收Bob的公鑰進行導入。

導入:

2、

在郵件正文輸入文本信息,寫下“hello,Alice”,復制文本到剪貼板并用Gpg4win進行加密,加密密鑰為Bob的公鑰,再將密文重新復制回郵件正文發送給Bob。

-----BEGIN PGP MESSAGE-----

hF4DOx6IZtNgixoSAQdA8UB6S1SPCPJJFfTVmJErPIPZjJEOiotryg8S2WKNV2Iw

bPqAS8ZzvxIHstntaxTdAoAalToTcyot9ZAKE8fQiF5K0LCo9V4VDhQVN2QLFW8l

1FIBCQIQv8R7sGOCe1IymUJIVhT826DZ+bf6LKa4ofWLPZG1I3w4tCobu3Oo3m1t

UGeTVC8l9U1F1hVOmrfiAbvxxSELscRY9YIzIvIbiU05WFQB

=TpUR

-----END PGP MESSAGE-----

3、 Bob用自己的公鑰進行解密,查看明文郵件內容。

4、 新建文本文件,內容為你的名字,使用你的私鑰和Bob的公鑰為文件簽名和加密,并將文件發送給Bob。

5、Bob接收文件,并完成解密和簽名驗證。

OK,以上就是本期知識點“電子郵件安全”的知識啦~~ ,感謝友友們的閱讀。后續還會繼續更新,歡迎持續關注喲~

如果有錯誤?,歡迎批評指正呀~讓我們一起相互進步

如果覺得收獲滿滿,可以點點贊支持一下喲~

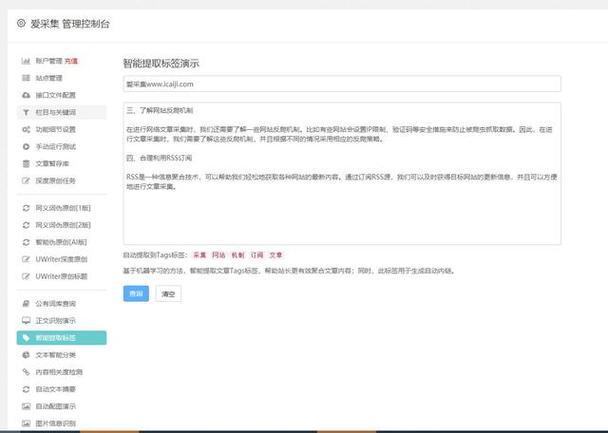

自動抓取網頁關鍵信息的方法和技巧,輕松提升信息獲取效率

隨著互聯網的快速發展,數據量日益龐大,如何從海量信息中獲取有用的數據成為了擺在我們面前的一個重要問題。在網頁文本里自動抓取關鍵信息,成為了一種常見的解決方案。本文將從多個方面進行分析,介紹如何實現自動抓取關鍵信息的方法和技巧。

一、什么是網頁文本自動抓取?

網頁文本自動抓取是指通過程序對網頁中的文本內容進行分析和提取,在不需要人工干預的情況下,自動抓取出其中的關鍵信息,例如商品價格、新聞標題等。

二、為什么需要網頁文本自動抓取?

在互聯網上,每天都會產生大量的數據。如果我們要手動從海量數據中篩選出有價值的信息,那么勞動力成本和時間成本都將非常高昂。而通過網頁文本自動抓取技術,可以大大降低獲取數據的成本,并且提高數據挖掘效率。

三、如何實現網頁文本自動抓取?

1.使用Python語言編寫爬蟲程序

Python是一種簡單易學、功能強大的編程語言,在網絡爬蟲領域應用廣泛。通過Python編寫的爬蟲程序可以自動訪問網站,獲取網頁源代碼,并從中抽取出需要的信息。

2.使用正則表達式進行文本匹配

正則表達式是一種強大的文本匹配工具,可以在文本中查找特定模式的字符串。通過使用正則表達式,可以快速準確地從網頁源代碼中提取出需要的信息。

3.使用XPath語言進行文本解析

XPath是一種基于XML的查詢語言,可以快速準確地從網頁源代碼中提取出需要的信息。與正則表達式相比,XPath更加靈活和易于維護。

4.使用第三方工具和庫

除了Python語言自帶的庫之外,還有很多第三方工具和庫可以用來實現網頁文本自動抓取。例如、Scrapy等。

四、網頁文本自動抓取技術的應用場景

1.電商平臺商品價格監控

通過網頁文本自動抓取技術,可以實現對電商平臺上商品價格的實時監控。當商品價格發生變化時,系統會自動發送郵件或短信通知用戶。

2.新聞輿情分析

通過對新聞網站上的文章進行自動抓取和分析,可以實現對當前社會熱點話題的輿情分析。這對于政府、企業等機構具有重要的參考價值。

3.搜索引擎優化

通過網頁文本自動抓取技術,可以實現對網站上的關鍵詞和鏈接進行分析,從而提高搜索引擎的排名和曝光度。

4.金融市場數據分析

通過對金融網站上的數據進行自動抓取和分析,可以幫助投資者及時獲取市場動態,并作出正確的決策。

五、網頁文本自動抓取技術存在的問題

雖然網頁文本自動抓取技術非常有用,但是在實際應用中也存在一些問題。例如:

1.網站反爬蟲機制

為了保護自己的數據安全,一些網站會設置反爬蟲機制,阻止爬蟲程序的訪問。因此,在進行網頁文本自動抓取時,需要注意遵守網站的規定,避免觸發反爬蟲機制。

2.數據質量問題

由于網頁結構和內容都是不斷變化的,因此在進行網頁文本自動抓取時,可能會出現數據不準確或者缺失等問題。這就需要我們對數據進行清洗和處理,從而提高數據質量。

六、總結

通過本文的介紹,我們了解了網頁文本自動抓取的基本概念、實現方法、應用場景和存在問題。在今后的數據挖掘工作中,我們可以根據實際需求,選擇合適的技術和工具,從海量數據中提取出有價值的信息。返回搜狐,查看更多

*請認真填寫需求信息,我們會在24小時內與您取得聯系。